كشف تحقيق عن شبكة عالمية من عمليات الاحتيال المنتشرة على فيسبوك وإنستغرام

بينما رفعت شركة ميتا مؤخرًا دعوى قضائية ضد شركتين برازيليتين بتهمة الاحتيال الإعلاني، كشف تحقيق أجراه باحثون في مختبرات بيت ديفندر عن وجود منظومة احتيال واسعة النطاق تعتمد على نفس البنية التحتية الإعلانية.

تتواجد هذه العملية في 25 دولة على الأقل، وتُظهر تطور استراتيجيات الجرائم الإلكترونية المالية، التي أصبحت الآن مُهيكلة كمنصات واسعة النطاق...

آلة احتيال عالمية تعتمد على إعلانات ميتا

إعلانات مستوحاة مباشرة من الصحافة - المصدر: Bitdefender

بين 9 فبراير و5 مارس 2026، قام باحثو Bitdefender بتحليل 310 حملات إعلانية احتيالية تم توزيعها عبر منصات Meta. في المجمل، تم تحديد أكثر من 26000 إعلان، بأكثر من خمس عشرة لغة وعبر ست قارات.

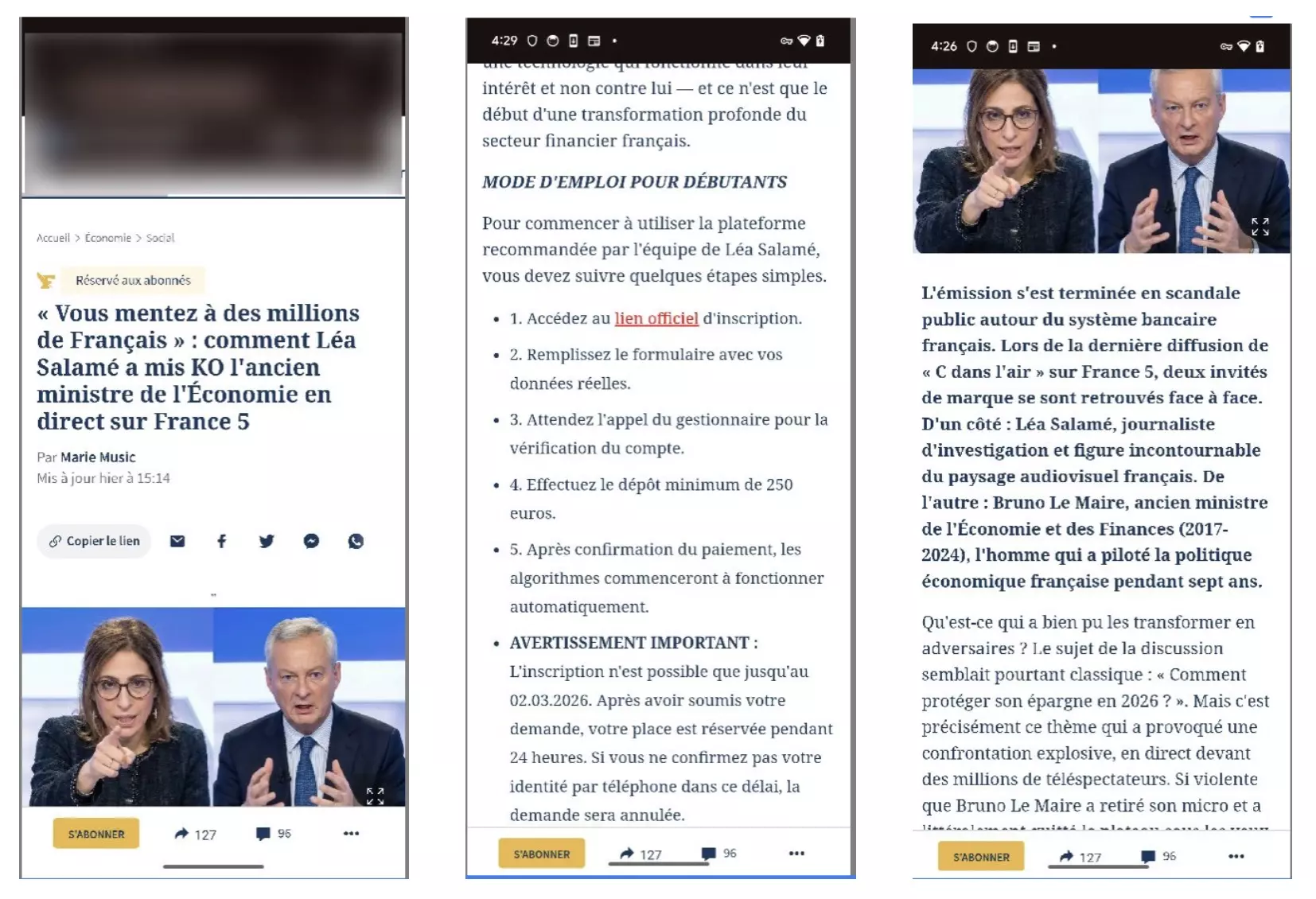

وفقًا للتحقيق، يكمن وراء هذه الحملات نظام بيئي منسق يهدف بشكل منهجي إلى توجيه مستخدمي الإنترنت نحو عمليات الاحتيال الاستثماري. تختلف السيناريوهات من بلد لآخر، لكن الآلية تبقى واحدة، حيث تتخذ الإعلانات شكل "كشف حصري"، أو "فضائح تلفزيونية"، أو "فرص محدودة مزعومة". غالبًا ما تحاكي هذه الإعلانات وسائل الإعلام المعروفة وتستخدم أسماء شخصيات عامة لتعزيز مصداقيتها، كما هو الحال في فرنسا حيث تتضمن بعض النسخ "شخصيات إعلامية مثل ليا سلامة" أو سياسيين في مقالات خيالية. بمجرد اقتناع مستخدم الإنترنت، يتم تشجيعه على ملء نموذج بمعلومات الاتصال الخاصة به. تُستخدم هذه المعلومات بعد ذلك لتغذية شبكات الاحتيال حيث يتصل المشغلون بالضحايا مباشرة للضغط عليهم للاستثمار في منصات تداول أو عملات مشفرة وهمية. نظام صناعي مصمم لتجاوز الرقابة. أحد أبرز جوانب هذه العملية يكمن في التقنيات المستخدمة "للتهرب من أنظمة الكشف الآلية". لاحظ الباحثون العديد من أساليب التهرب المدمجة مباشرة في البنية التحتية.

بعض الإعلانات، على سبيل المثال، تعرض معاينة تربط بنطاق شرعي، وأحيانًا حتى بـ google.com. مع ذلك، بعد النقر، تقود سلسلة من عمليات إعادة التوجيه غير المرئية المستخدم إلى صفحة احتيالية. كما يدير مجرمو الإنترنت مزارعًا من المواقع الإلكترونية المزيفة التي تحاكي منافذ إعلامية معروفة، مثل صحيفة لوموند، بالإضافة إلى استخدام تقنيات استبدال الأحرف. تحديدًا، يتم استبدال الأحرف اللاتينية بأحرف سيريلية متطابقة بصريًا، مما يسمح للمهاجم بتجاوز المرشحات الآلية دون أن يكتشفه المستخدم. في بعض الحالات، تُستخدم مواقع إلكترونية شرعية تمامًا، مثل مواقع المطاعم أو الشركات المحلية، كعناوين URL أمامية لإخفاء الهجوم. منظمة مُهيكلة على غرار نموذج الامتياز التجاري... يشير تحليل البيانات الوصفية والبنية التحتية التقنية إلى أن هذا الاحتيال ليس من عمل مجموعة واحدة. ويشير الباحثون إلى أن العديد من الجهات الفاعلة المختلفة تتشارك نفس الأدوات والأساليب. من المرجح أن النظام يعمل وفق نموذج التسويق بالعمولة، حيث تتيح "مجموعة أدوات" مشتركة للفرق إطلاق حملاتها الخاصة باستخدام آليات تحقيق الدخل نفسها. ومع ذلك، تكشف آثارٌ عُثر عليها في بعض الحملات عن إشارات تشغيلية باللغة الروسية، على الرغم من عدم وجود دليل يُنسب العملية إلى جهة حكومية.

لو سمحت تسجيل الدخول لترك التعليق.

تريد نشر موضوعك

انضم إلى مجتمع عالمي من المبدعين، واستثمر المحتوى الخاص بك بسهولة. ابدأ رحلة الدخل السلبي مع Digbly اليوم!

انشرها الآن

تعليقات