Расследование выявило глобальную сеть мошеннических схем, распространяемых в Facebook и Instagram.

В то время как Meta недавно подала иск против двух бразильских компаний за мошенничество в рекламе, расследование, проведенное исследователями из Bitdefender Labs, выявляет существование обширной мошеннической экосистемы, которая опирается на ту же рекламную инфраструктуру.

Эта операция, присутствующая как минимум в 25 странах, иллюстрирует эволюцию стратегий финансовой киберпреступности, которые теперь структурированы как настоящие крупномасштабные платформы…

Глобальная мошенническая машина, основанная на рекламе Meta

Реклама, напрямую вдохновленная Пресс-релиз – Источник: Bitdefender

В период с 9 февраля по 5 марта 2026 года исследователи Bitdefender проанализировали 310 мошеннических рекламных кампаний, распространяемых через платформы Meta. В общей сложности было выявлено более 26 000 объявлений на более чем пятнадцати языках и на шести континентах.

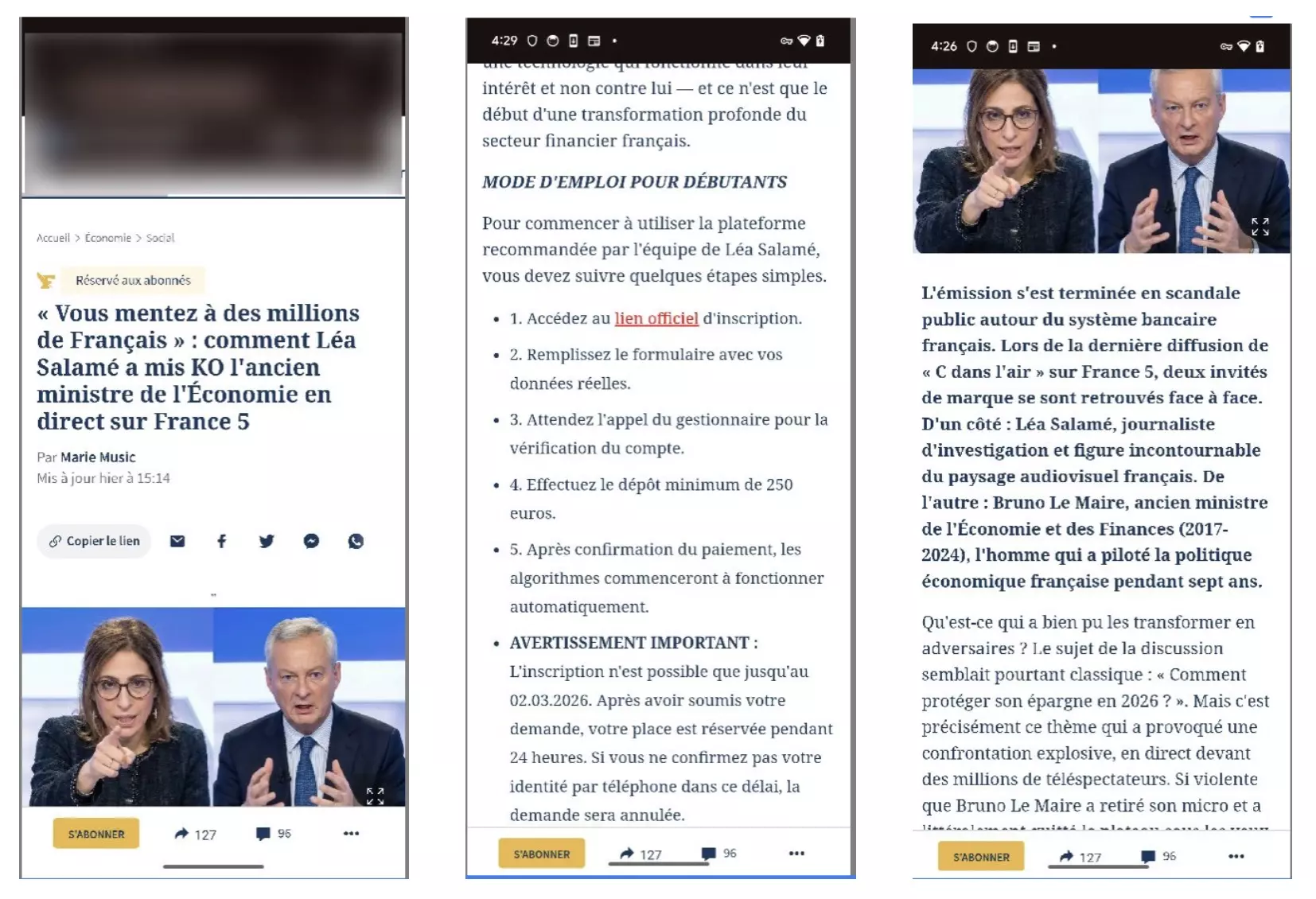

Согласно расследованию, за этими кампаниями стоит скоординированная экосистема, которая систематически направлена на направление интернет-пользователей на мошенничество с инвестициями. Сценарии различаются от страны к стране, но механизм остается тем же: реклама принимает форму эксклюзивных разоблачений, телевизионных скандалов или якобы ограниченных возможностей. Эта реклама часто имитирует известные СМИ и использует имена общественных деятелей для повышения доверия, как, например, во Франции, где в некоторых вариантах фигурируют медийные личности, такие как Леа Саламе, или политики в вымышленных статьях. После того, как пользователь интернета убедится в эффективности мошенничества, ему предлагается заполнить форму с контактной информацией. Эта информация затем используется для подпитки мошеннических сетей, где операторы напрямую связываются с жертвами, чтобы заставить их инвестировать в поддельные торговые или криптовалютные платформы. Это промышленная система, разработанная для обхода модерации. Один из самых поразительных аспектов этой операции заключается в методах, используемых для обхода автоматизированных систем обнаружения. Исследователи обнаружили несколько методов обхода, встроенных непосредственно в инфраструктуру.

Например, некоторые рекламные объявления отображают предварительный просмотр, ведущий на легитимный домен, иногда даже на google.com.

Однако после клика цепочка невидимых перенаправлений приводит пользователя на мошенническую страницу.

Киберпреступники также управляют фермами поддельных веб-сайтов, имитирующих известные СМИ, такие как Le Monde, а также используют методы замены символов.

В частности, латинские буквы заменяются визуально идентичными кириллическими эквивалентами, что позволяет злоумышленнику обходить автоматические фильтры, оставаясь незамеченным пользователем.В некоторых случаях в качестве «передних» URL-адресов даже используются совершенно легитимные веб-сайты, например, рестораны или местные предприятия, чтобы скрыть атаку.

Организация, построенная по франчайзинговой модели…

Анализ метаданных и технической инфраструктуры показывает, что это мошенничество не является делом рук одной группы. Исследователи предполагают, что несколько разных операторов используют одни и те же инструменты и методы. Система, вероятно, работает по партнерской модели, где общий «инструментарий» позволяет командам запускать собственные кампании, используя при этом одни и те же механизмы монетизации. Однако обнаруженные в некоторых кампаниях следы указывают на оперативные сигналы на русском языке, хотя нет никаких доказательств причастности государственного субъекта к этой операции.

Пожалуйста Авторизоваться чтобы оставить комментарий.

Хотите разместить свою тему

Присоединяйтесь к глобальному сообществу авторов и легко монетизируйте свой контент. Начните свой путь к пассивному доходу с Digbly сегодня!

Опубликовать это сейчас

Комментарии